반응형

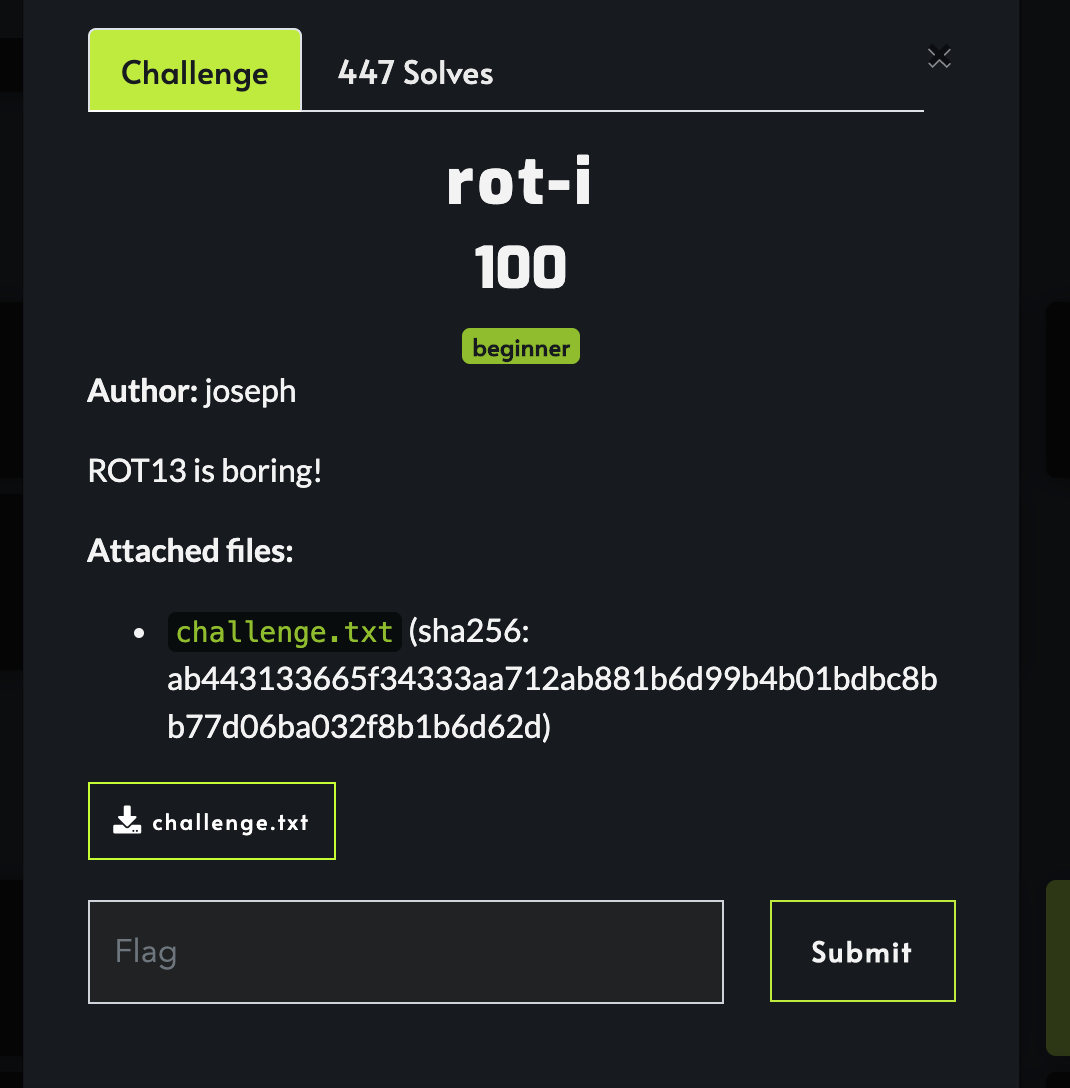

ROT13이 지루하다고 한다.

challenge.txt를 확인해본다.

Ypw'zj zwufpp hwu txadjkcq dtbtyu kqkwxrbvu!

Mbz cjzg kv IAJBO{ndldie_al_aqk_jjrnsxee}.

Xzi utj gnn olkd qgq ftk ykaqe uei mbz ocrt qi ynlu, etrm mff'n wij bf wlny mjcj :).

딱 봐도 뭔가 IAJB0이 Flag같은 존재인 것 같고, {}안에 있는게 답일 것이다.

너무 쉽다고 했으니까, base64가 아닐까 했다.

base64는 아님을 확인했다.

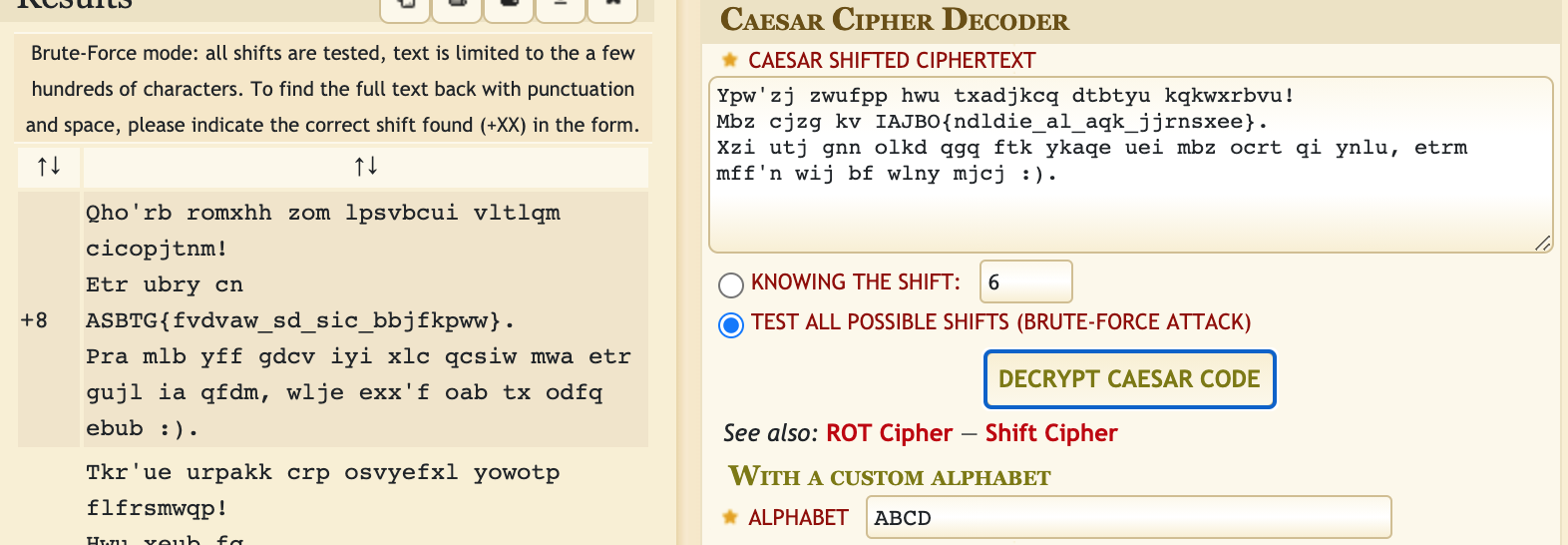

그래서 우리가 아는 비게네르 또는 시저 등등 중에 답이 있을 거라고 생각했다.

근데 비게네르는 키가 많이 필요할 것 같아서 시저를 한번 시도해봤다.(rot13은 설마설마 하면서 해봤는데 역시 안 됐다.)

그래서 test all로 ceasor cipher decoder를 사용해봤는데 잘 되지 않았다..

그래서 하나하나 새봤다

IAJBO 가 DUCTF가 나와야 하므로

D에서 I까지 5,

A부터 U까지 6,

A부터 U까지 7,

A부터 U까지 8,

A부터 U까지 9가 나옴을 알았다.

그래서

DUCTF{crypto_is_fun_kjqlptzy}

가 나옴을 확인했다.

반응형

'ctf' 카테고리의 다른 글

| [Dragon-CTF]Bit Flip1 (0) | 2020.12.01 |

|---|---|

| [dragonCTF]Beat Flip2 (0) | 2020.12.01 |

| dragon-ctf writeup (0) | 2020.11.24 |

| [DownUnderCTF]On the spectrum(forensic) (0) | 2020.09.26 |

| [DownUnderCTF]welcome!(misc) (0) | 2020.09.26 |